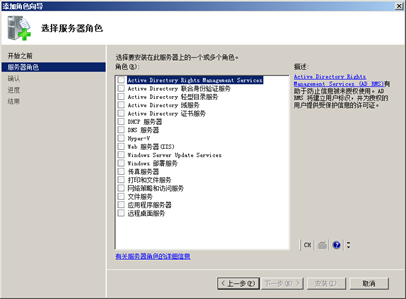

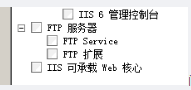

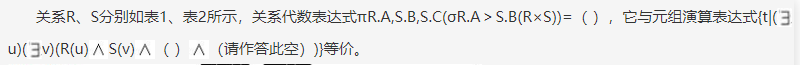

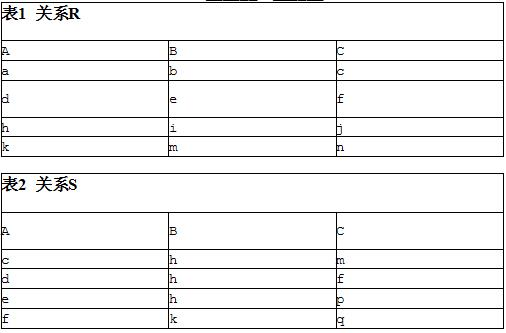

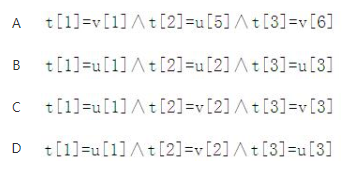

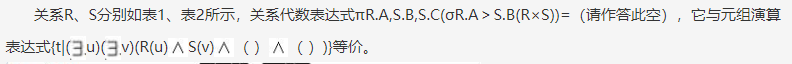

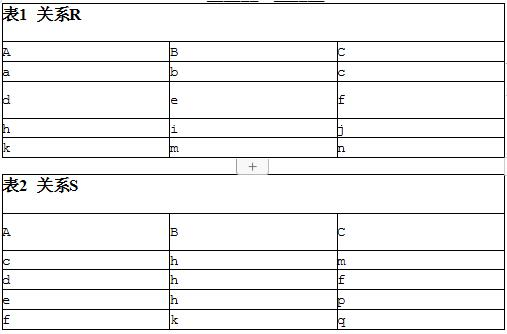

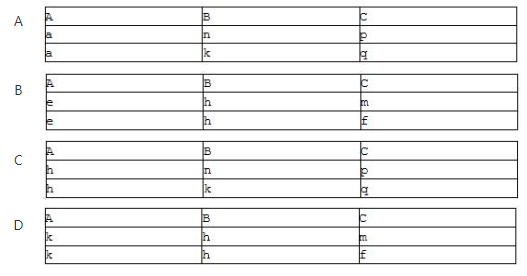

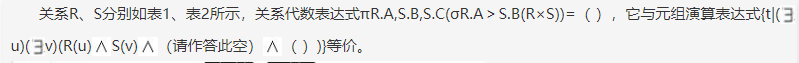

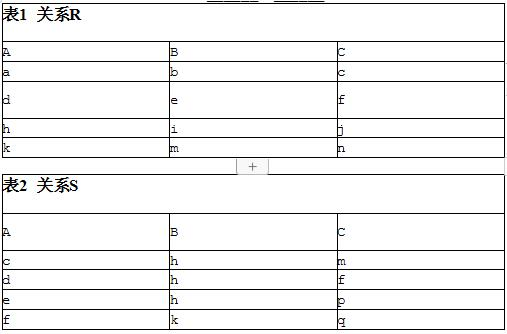

阅读以下说明,回答问题1至问题4,【说明】某公司在Windows Server 2008上为公司用户提供Web和Ftp服务。公司域名为gkys.com。WEB服务器主机名为www。内部服务器使用公司内部自己安装的DNS服务器解析。【问题1】为了满足公司网络提供WEB、FTP和DNS服务的要求,管理员安装服务器角色时,需要从下图所示的界面中选中(1)、(2)进行安装,没有FTP服务器选项的原因是(3)。

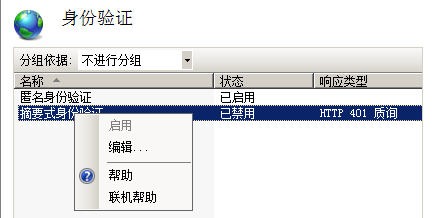

问题2 在下图所示的身份验证界面中,管理尝试启用摘要式身份验证时,“启用“菜单不可用。原因是(4),若要成功使用摘要式身份验证,则应该进行(5)操作。

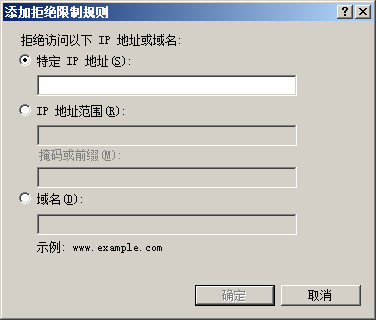

【问题3】公司销售部vlan对应的子网为192.168.100.1~192.168.100.126,管理员根据要求,禁止销售部员工在公司内访问该服务器,则应该在下图所示的“IP地址和域名限制”对话框中进行(6)操作,其中ip地址范围为(7),掩码或前缀为(8)。

【问题4】公司的web服务器上需要传输客户登录账号、密码等敏感信息,为了保证客户信息的安全性,应当使用(9)协议来对信息内容进行传输。通过使用TCP的(10)号端口发送和接收报文。如果用户需要通过安全通道访问该网站,应该在IE的地址栏中输入(11)。【问题5】Windows FTP服务器默认的匿名访问用户名是(12)

问题1:

(1)web服务器(IIS) (2)DNS服务器 (3)FTP服务器包含在IIS之中

问题2:

(4)将服务器加入到公司的域才可以使用 (5)禁用匿名身份验证,启用摘要式身份验证。

问题3:

(6)选中“IP地址范围”,在对话框中输入对应的IP地址和子网掩码。点击确定。(2分)(7)192.168.100.0 (1分)(8)255.255.255.128或者25(1分)

问题4:

(9)SSL(10)443(11)https://www.gkys.com

问题5:

(12) anonymous

问题1:IIS中包含了web,FTP,smtp等服务。

问题2:1. 摘要式身份验证,需要将服务器加入到某个域,如果服务器没有加入域,则“启用“菜单被禁用。2. 要成功使用摘要式身份验证,必须先禁用匿名身份验证。所有浏览器向服务器发送的第一个请求都是要匿名访问服务器内容。如果不禁用匿名身份验证,则用户可以匿名方式访问服务器上的所有内容,包括受限制的内容。问题3:选中“IP地址范围”,在对话框中输入对应的IP地址和子网掩码。IP地址段需要经过计算,可以知道192.168.100.1~192.168.100.126对应的网段是192.168.100.0 255.255.255.128.问题4:安全超文本传输协议(Hypertext Transfer Protocol over Secure Socket Layer,HTTPS),是以安全为目标的HTTP通道,简单讲是HTTP的安全版。它使用SSL来对信息内容进行加密,使用TCP的443端口发送和接收报文。其使用语法与HTTP类似,使用“HTTPS:// + URL”形式。问题5:基础概念,匿名访问的用户名是anonymous。

在几种不同类型的软件维护中,通常情况下()所占工作量最大。

在()中,项目经理的权力是最小的。

在项目实施的过程中,项目经理通过项目周报中的项目进度分析图表发现机房施工进度有延期风险。项目经理立即组织相关人员进行分析,下达了关于改进措施的书面指令。该指令属于( )

The IT service manager resigns from a project that meets the scheduleand budget. After hiring an alternativenew manager, the team is opposed to the comments from the new manager. The team is at () developmentstages。

()is closet to Deming's definition of Quality。

The IT service manager has learned that a software canimprove the efficiency of current and future project tasks. Because the software is fresh to the Company. Theengineer is not familiar with the software. The lT service manager decides to send the highest level engineero attend the external training course. The proiect manager uses () risk strategies。

The process control charts are used ()。