推荐等级:

发布时间: 2021-12-16 17:51

扫码用手机做题

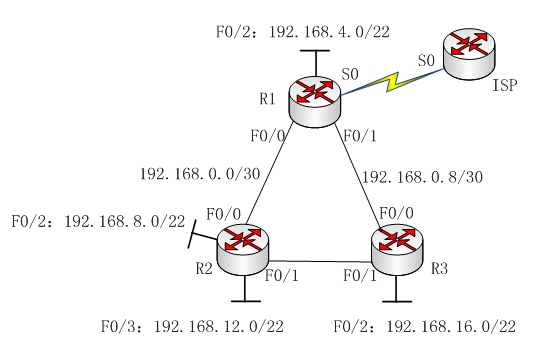

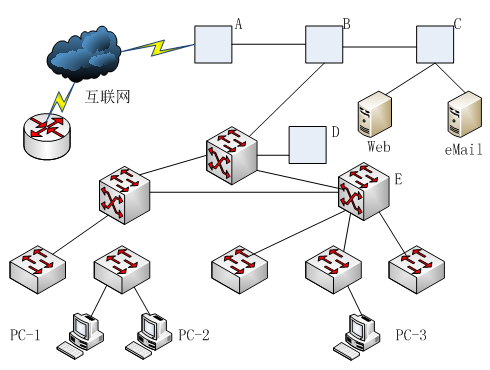

某公司有3个分支机构,网络拓扑结构及地址分配如图4-1所示。

【问题1】(每空1分,共11分)

公司申请到202.111.1.0/29的公有地址段,采用NAPT技术实现公司内部访问互联网的要求,其中,192.168.16.0/22网段禁止访问互联网。R1、R2和R3的基本配置已正确配置完成,其中R1的配置如下。请根据拓扑结构,完成下列配置代码。

R1的基本配置及NAPT配置如下:

R1>enable

R1#config terminal

R1(config)#interface fastenthemet 0/0

R1(config-if)#ip address 192.168.0.1 255.255.255.252

R1(config-if)#no shutdown

Rl(config-if)#exit

R1(config)#interface fastenthemet 0/1

R1(config-if)#ip address 192.168.0.9 255.255.255.252

R1(config-if)#no shutdown

R1(config-if)#exit

R1(config)#interface fastenthernet 0/2

R1(config-if)#ip address(1)255.255.252.0//使用网段中最后一个地址

R1(config-if)#no shutdown

R1(config-if)#exit

R1(config)#interface serial 0

R1(config-if)#ip address 202.111.1.1 255.255.255.248

R1(config-if)#no shutdown

R1(corffig)#ip nat pool ss 202.111.1.1(2)netmask(3)

R1(corffig)#interface(4)fastenthernet 0/0-1

R1(config-if)#ip nat(5)

R1(config-if)#interface serial 0

Rl(config-if)#ip nat(6)

R1(config-if)#exit

R1(config)#access-Iist 1 permit 192.168.0.0(7)

Rl(config)#ip nat inside(8)list(9)pool(10)(11)

【问题2】.(每空2分,共4分)

在R1、R2和R3之间运行OSPF路由协议,其中R1、R2和R3的配置如下。

行号配置代码

1 R1(config)#router ospf 1

2 R1(config-router)#network 192.168.4.0 0.0.3.255 area 0

3 Rl(config-router)#network 192.168.0.0 0.0.0.3 area 0

4 Rl(config-router)#network 192.168.0.8 0.0.0.3 area 0

5 R2>enable

6 R2#config terminal

7 R2(config)#router ospf 2

8 R2(config-router)#netvrork 192.168.8.0 0.0.3.255 area 0

9 R2(config-router)#network 192.168.12.0 0.0.3.255 area 0

1 0 R2(config-router)#network 192.168.0.4 00.0.3 area 0

1 1 R3>enable

1 2 R3#config terminal

1 3 R3(config)#router ospf 3

1 4 R3(config-router)#netvrork 192168.0.8 00.0.3 area 0

1 5 R3(config-router)#network 192.168.0.4 0.0.0.3 area 0

1.配置完成后,在R1和R2上均无法ping通R3的局域网,可能的原因是(12)。

(12)备选答案:

A.在R3上未宣告局域网路由

B.以上配置中第7行和第13行配置错误

C.第1行配置错误

D.R1、R2未宣告直连路由.

2.在OSPF中重分布默认路由的命令是:(13)。

(13)备选答案:

A.Rl#default-informaton originate

B.R1(config-if)#default-information originate

C.R1(config-router)#default-information originate

D.Rl(config)#default-information originate

本题解析:

【问题1】(每空1分,共11分)

(1)192.168.7.254

(2)202.111.1.6

(3)255.255.255.248

(4)range

(5)inside

(6)outside

(7)0.0.15.255

(8)source

(9)1

(10)ss

(11)overload

【问题2】(每空2分、共4分)

(12)A

(13)C

【问题1】(每空1分,共11分)

(1)在路由器R1的f0/2的接口上配置IP,这个IP和子网192.168.4.0/22处于同一网络,经过计算,算出这个网络最后一个可用的地址是192.168.7.254。

(2)(3)定义合法地址池(全局配置模式):

ip nat pool地址池名称起始IP地址终止IP地址子网掩码

地址池名字是ss,起始IP地址是202.111.1.1,终止IP地址是202.111.1.6(这里是根据公司申请到的地址块202.111.1.0/29最小可用和最大可用算出来的),掩码是255.255.255.248。

(4)range对一组接口配置

(5)ip nat inside//指定与内部网络相连的内部端口

(6)ip nat outside//指定连接外部网络的外部端口

(7)access-list 1 permit 192.168.0.0 0.0.15.255//定义一个标准的访问列表规则,指出允许哪些内部地址可进行动态地址转换,这里主要是

192.168.00001100 00000000(192.168.12.0/22)

192.168.00001000 00000000(192.168.8.0/22)

192.168.00000100 00000000(192.168.4.0/22)

进行汇聚,那么汇聚之后的地址是192.168.0.0/20,那么子网掩码是255.255.240.0,通配符局是0.0.15.255。

(8)(9)(10)ip nat inside source list 1 pool ss overload//在本地地址和合法IP地址间建立复用动态地址转换。

【问题2】(每空2分、共4分)

参考配置,R3路由器并没有宣告192.168.16.0/22,所以别的路由器学习不到这个网络,所以无法ping通。

当两种路由协议(比如OSPF和BGP)跑在同一个网络里时,通常情况下会进行路由重分发,即将各自的学习到的路由注入到彼此的路由协议进程里。

在OSPF中重发布默认路由的命令是:

R1(config)#route ospf 1

R1(config-router)#default-information originate

某企业采用Windows Server 2003配置了DHCP、DNS和WEB服务。

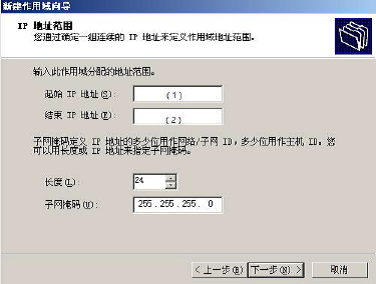

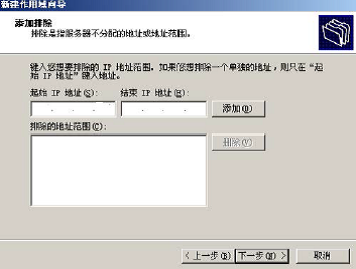

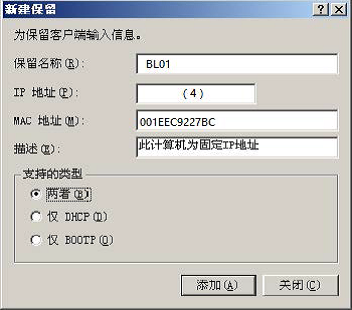

【问题1】(每空1分,共4分)

DHCP服务器地址池192.168.0.1~192.168.0.130,其中192.168.0.10分配给网关,192.168.0.11~192.168.0.15分配给服务器,192.168.0.20分配给网络管理员。

图3-1

图3-2

图3-3

请填充图3-1至图3-3中(1)~(4)处空缺内容。

【问题2】(每空1.5分,共9分)

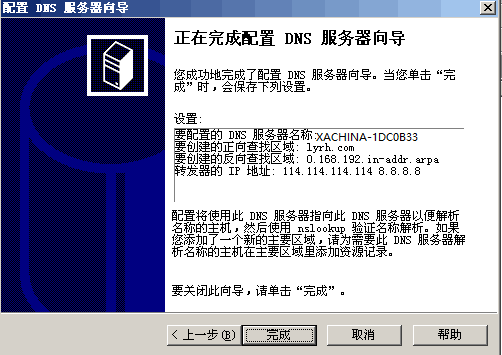

DNS的配置如图3-4所示。

根据图3-4判断正误(正确的答“对”,错误的答“错”)。

A.XACHINA-1DC0B33的IP地址为114.114.114.114。(5)

B.该域名服务器无法解析的域名转发到114.114.114.114或8.8.8.8。(6)

C.域lyrh.com的资源记录包含在该DNS服务器中。(7)

D.客户机的“首选DNS服务器”地址必须与该DNS服务器地址一致。(8)

E.该域名服务器是lyrh.com的授权域名服务器。(9)

F.该域名服务器支持192.168.101.6地址的反向域名查找。(10)

【问题3】(每空2分,共4分)

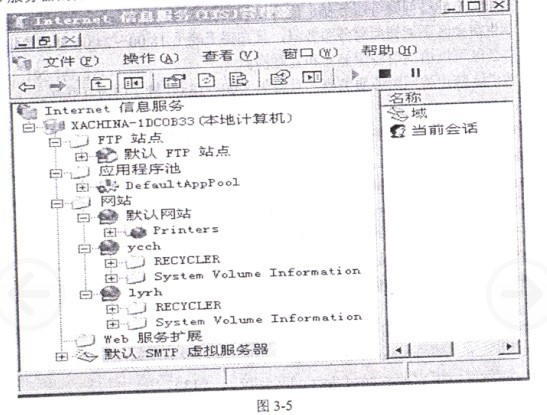

Web服务器的配置如图3-5所示。

1.如图3-5所示,通过主机头的方式建立两个网站www.ycch.com和www.lyrh.com网站配置是(11)。

(11)备选答案:

A.相同的IP地址,不同的端口号

B.不同的IP地址,相同的目录

C.相同的IP地址,不同的目录

D.相同的主机头,相同的端口号

2.除了主机头方式,还可以采用(12)方式在一台服务器上配置多网站。

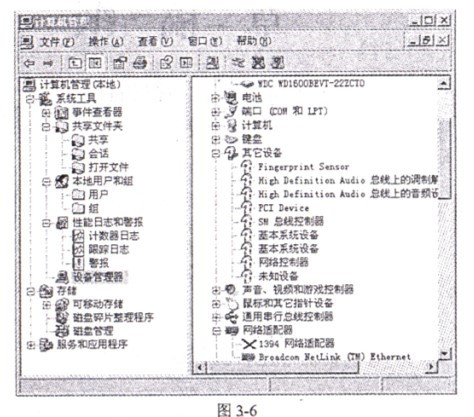

【问题4】(每空1分,共3分)

Windows Server 2003管理界面如图3-6所示。

1.图3-6中设备打“?”的含义是(13),设备打“x”的含义是(14)。

2.图3-6中1394网络适配器能连接什么设备?(15)。

本题解析:

【问题1】(每空1分,共4分)

(1)192.168.0.1

(2)192.168.0.130

(3)192.168.0.10-192.168.0.15

(4)192.168.0.20

【问题2】(每空1.5分,共9分)

(5)错

(6)对

(7)对

(8)错

(9)对

(10)错

【问题3】(每空2分,共4分)

(11)C

(12)不同的IP地址、相同的IP不同的端口号

【问题4】(每空1分,共3分)

(13)未安装驱动

(14)设备被禁用

(15)视频设备、数码设备、大容量硬盘等(任选一个)

【问题1】(每空1分,共4分)

IP地址范围指地址池中所有地址,用起始地址和结束地址表示整个地址池。排除地址指的是DHCP服务器对在地址池中不用于动态分配的地址,该地址在任何时候都不会被DHCP服务器分配给客户机,排除地址常用于需要固定分配IP的网关、服务器等,保留地址是指DHCP服务器会将该地址始终分配给特定客户端。

【问题2】(每空1.5分,共9分)

A.114.114.11.4.114是转发域名服务器的地址。

B.只要是本域名服务器无法解析的IP首先查找转发域名服务器114.114.11.4.114和8.8.8.8.。

C.该服务器创建了lyrh.com的正向查找区域。所以包含相应的资源记录。

D.客户机用的DNS服务器和这个域名服务器无关。

E.该DNS服务器是lyrh.com的授权域名服务器。

F.只支持192.168.0.X的地址的反向域名查找。

【问题3】(每空2分,共4分)

多数情况下,需要在一台服务器上去架设多个Web网站,这就要用到虚拟主机技术。

IIS通过分配TCP端口、IP地址和主机头名来在一台服务器上运行多个网站。虚拟主机之间相互独立,由用户自行管理。采用这种技术可以节约硬件投资、节省空间,降低成本。

(1)基于附加TCP端口架设多个Web网站。

使用格式为“http://域名:端口”的网址来访问的网站实际上是利用TCP端口号,在同一服务器上架设不同的Web网站。例如http://www.csai.cn:8080。

(2)基于不同的IP地址架设多个网站

将每个网站绑定到不同的IP地址,以确保每个网站域名对应于独立的IP地址。

(3)基于主机头名架设多个Web网站

由于传统的IP虚拟主机浪费IP地址,实际应用中更倾向于采用非IP虚拟主机技术,也就是把多个域名的主机头名绑定到同一IP。

【问题4】(每空1分,共3分)

设备管理器中如果看到某个设备前显示了黄色的问号或感叹号,前者表示该硬件未能被操作系统所完全识别、没有安装驱动程序;后者指驱动程序安装不正确。

如果显示了红色的叉号,这说明该设备已被停用。

1394网络适配器主要连接视频设备,做视频采集之用。

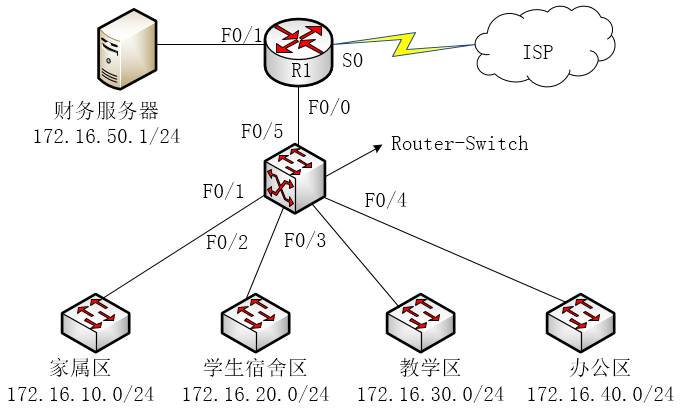

某学校的网络拓扑结构图如图2-1所示。

图2-1

【问题1】(每空1分,共7分)

常用的IP访问控制列表有两种,它们是编号为(1)和1300~1399的标准访问控制列表和编为(2)和2000~2699的扩展访问控制列表、其中,标准访问控制列表是根据IP报的(3)来对IP报文进行过滤,扩展访问控制列表是根据IP报文的(4)、(5)、上层协议和时间等来对IP报文进行过滤。一般地,标准访问控制列表放置在靠近(6)的位置,扩展访问控制列表放置在靠近(7)的位置。

【问题2】(每空1分,共10分)

为保障安全,使用ACL对网络中的访问进行控制。访问控制的要求如下:

(1)家属区不能访问财务服务器,但可以访问互联网;

(2)学生宿舍区不能访问财务服务器,且在每天晚上18:00~24:00禁止访问互联网;

(3)办公区可以访问财务服务器和互联网;

(4)教学区禁止访问财务服务器,且每天8:00~18:00禁止访问互联网。

1.使用ACL对财务服务器进行访问控制,请将下面配置补充完整。

R1(config)#access-list 1(8)(9)0.0.0.255

R1(config)#access-Iist 1 deny 172.16.10.0 0.0.0.255

R1(config)#access-list 1 deny 172.16.20.0 0.0.0.255

R1(config)#access-Iist 1 deny(10)0.0.0.255

Rl(config)#interface(11)

R1(config-if)#ip access-group 1(12)

2.使用ACL对Internt进行访问控制,请将下面配置补充完整。

Route-Switch(config)#time-range jxq∥定义教学区时间范围

Route-Switch(config-tune-range)#periodic daily(13)

Route-Switch(config)#time-range xsssq//定义学生宿舍区时间范围

Route-Switch(config-time-range)#periodic(14)18:00 t0 24:00

Route-Switch(config-time-range)#exit

Route-Switch(config)#access-list 100 permit ip 172.16.10.0 0.0.0.255 any

Route-Switch(config)#access-list 100 permit ip 172.16.40.0 0.0.0.255 any

Route-Switch(config)#access-list 100 deny ip(15)0.0.0.255 time-range jxq

Route-Switch(corffig)#access-list 100 deny ip(16)0.0.0.255 time-range xsssq

Route-Switch(config)#interface(17)

Route-Switch(config-if)#ip access-group 100out

【问题3】(每空1分,共3分)

网络在运行过程中发现,家属区网络经常受到学生宿舍区网络的DDoS攻击,现对家属区网络和学生宿舍区网络之间的流量进行过滤,要求家属区网络可访问学生宿舍区网络,但学生宿舍区网络禁止访问家属区网络。

采用自反访问列表实现访问控制,请解释配置代码。

Route-Switch(config)#ip access-list extended infilter

Route-Switch(config-ext-nacl)#permit ip any 172.16.20.0 0.0.0.255 refiect jsq(18)

Route-Switch(config-ext-nacl)#exit

Route-Switch(config)#ip access-list extended outfilter

Route-Switch(config-ext-nacl)#evaluate jsq(19)

Route-Switch(config-ext-nacl)#exit

Route-Switch(config)#interface fastethernet 0/1

Route-Switch(config-if)#ip access-group infilter in

Route-Switch(config-if)#ip access-group outfilter out//(20)

本题解析:

【问题1】(每空1分,共7分)

(1)1-99

(2)100-199

(3)源IP地址

(4)源IP地址

(5)目的地址

(6)数据目的地

(7)数据源

【问题2】(每空1分,共10分)

(8)permit

(9)172.16.40.0

(10)172.16.30.0

(11)F0/1

(12)out

(13)8:00 to 18:00

(14)daliy

(15)172.16.30.0

(16)172.16.20.0

(17)F0/5

【问题3】(每空1分,共3分)

(18)当符合任何网络访问172.16.20.0/16网络的数据流通过的时候,建立自反控制列表jsp。

(19)计算并生成自反列表

(20)在接口F0/1出口方向上应用这个自反列表

【问题1】(每空1分,共7分)

访问控制列表用来限制使用者或设备,达到控制网络流量,解决拥塞,提高安全性等。在IP网络中,可以使用的访问列表有标准访问列表(值为1~99、1300-1999)、扩展访问列表(标号为100~199、2000-2699)两种。

1.标准访问列表

功能说明:基于源IP地址进行判定是否允许或拒绝数据包通过(或其他操作,例如在NAT中就将是判断是否进行地址转换)。

2.扩展访问列表

功能说明:在标准访问列表的基础上增加更高层次的控制,它能够基于源地址、目的地址、端口号码等来控制数据包。

对于过滤从同一个源到同一个目的的数据流量,在网络中应用标准的访问控制列表和应用扩展的访问控制列表的位置是不同的,扩展访问控制列表应该尽量放置在接近数据流的源的地方,标准的访问控制列表应该尽量放置在接近数据流的目的地方。

【问题2】(每空1分,共10分)

1.使用ACL对财务服务器进行访问控制,请将下面配置补充完整。

R1(config)#access-list 1 permit 172.16.40.0 0.0.0.255//允许来自办公区的数据访问

R1(config)#access-list 1 deny 172.16.10.0 0.0.0.255//拒绝来自家属区的数据访问

R1(config)#access-list 1 deny 172.16.20.0 0.0.0.255//拒绝来自学生宿舍区的数据访问

R1(config)#access-list 1 deny(10)0.0.0.255//拒绝来自教学区的数据访问

Rl(config)#interface(11)//进去R1的F0/1接口,不能是F0/0接口,以免家属区等不能访问互联网。

R1(config-if)#ip access-group 1 out//在该接口的出方向配置

2.使用ACL对Internet进行访问控制,请将下面配置补充完整。

Route-Switch(config)#time-range jxq//定义教学区时间范围

Route-Switch(config-tune-range)#periodic daily 8:00 to 18:00//时间具体范围是8点到18点

Route-Switch(config)#time-range xsssq//定义学生宿舍区时间范围

Route-Switch(config-time-range)#periodic daily 18:00 to 24:00//时间范围具体是18:00 to 24:00

Route-Switch(config-time-range)#exit

Route-Switch(config)#access-list 100 permit ip 172.16.10.0 0.0.0.255 any//允许家属区访问任意地址

Route-Switch(config)#access-list 100 permit ip 172.16.40.0 0.0.0.255 any//允许办公区访问任意地址

Route-Switch(config)#access-list 100 deny ip 172.16.30.0 0.0.0.255 time-range jxq//允许教学区访问任意地址在规定的8点到18点。

Route-Switch(corffig)#access-list 100 deny ip 172.16.20.0 0.0.0.255 time-range xsssq//允许学生宿舍区访问任意地址在规定的18点到24点。

Route-Switch(config)#interface f0/5//在F0/5接口配置

Route-Switch(config-if)#ip access-group 100 out

【问题3】(每空1分,共3分)

自反访问控制列表会根据一个方向的访问控制列表,自动创建出一个反方向的控制列表,是和原来的控制列表—IP的源地址和目的地址颠倒,并且源端口号和目的端口号完全相反的一个列表。利用自反ACL可以只允许出去的流量,但是阻止从外部网络产生的向内部网络的流量,从而可以更好地保护内部网络;

Route-Switch(config)#ip access-list extended infilter//在优先级低往优先级高的方向上建立自反控制列表

Route-Switch(config-ext-nacl)#permit ip any 172.16.20.0 0.0.0.255 refiect jsq//当符合任何网络访问172.16.20.0/16网络的数据流通过的时候,refiect关键字用于建立自反控制列表jsp

Route-Switch(config-ext-nacl)#exit

Route-Switch(config)#ip access-list extended outfilter//在优先级高去往优先级低的方向上应用自反控制列表

Route-Switch(config-ext-nacl)#evaluate jsq//(19)用关键字evaluate来调用已经产生的自反列表

Route-Switch(config-ext-nacl)#exit

Route-Switch(config)#interface fastethernet 0/1

Route-Switch(config-if)#ip access-group infilter in

Route-Switch(config-if)#ip access-group outfilter out//在优先级高去往优先级低的方向上应用这个自反列表

某企业网络拓扑如图1-1所示,A~E是网络设备的编号。

【问题1】(每空1分,共4分)

根据图1-1,将设备清单表1-1所示内容补充完整。

表1-1

【问题2】(每空2分,共4分)

以下是AR2220的部分配置。

[AR2220]acl 2000

[AR2220-acl-2000]rule normal permit source 192.168.0.0 0.0.255.255

[AR2220-acl-2000]rule normal deny source any

[AR2220-acl-2000]quit

[AR2220]interface Ethernet0

[AR2220-Ethernet0]ip address 192.168.0.1 255.255.255.0

[AR2220-Ethern?et0]quit

[AR2220]interface Ethernet1

[AR2220-Ethernet1]ip address 59.41.221.100 255.255.255.0

[AR2220-Ethernet1]nat outbound 2000 interface

[AR2220-Ethernet1]quit

[AR2220]ip route-static 0.0.0.0 0.0.0.0 59.74.221.254

设备AR2220使用(5)接口实现NAT功能,该接口地址的网关是(6)。

【问题3】(每空2分,共6分)

若只允许内网发起ftp、http连接,并且拒绝来自站点2.2.2.11的Java Applets报文。在USG3000设备中有如下配置,请补充完整。

[USG3000]acl number 3000

[USG3000-acl-adv-3000]rule permit tcp destination-port eq www

[USG3000-acl-adv-3000]rule permit tcp destination-port eq ftp

[USG3000-acl-adv-3000]rule permit tcp destination-port eq ftp-data

[USG3000]acl number 2010

[USG3000-acl-basic-2010]rule(7)source?2.2.2.11.0.0.0.0

[USG3000-acl-basic-2010]rule permit source any

[USG3000](8)interzone trust untrust

[USG3000-interzone-ttust-untrust]packet-filter 3000(9)

[USG3000-interzone-ttust-untrust]detect ftp

[USG3000-interzone-ttust-untrust]detect http

[USG3000-interzone-ttust-untrust]detect java-blocking 2010

(7)~(9)备选答案:

A.Firewall

B.trust

C.deny

D.permit

E.outbound

F.inbound

【问题4】(每空2分,共6分)

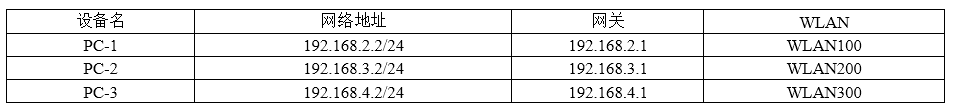

PC-1、PC-2、PC-3、网络设置如表1-2。

表1-2

通过配置RIP,使得PC-1、PC-2、PC-3能相互访问,请补充设备E上的配置,或解释相关命令。

//配置E上vlan路由接口地址

interface vlanif 300

ip address(10)255.255.255.0

interface vlanif 1000//互通VLAN

ip address 192.168.100.1 255.255.255.0

//配置E上的rip协议

rip

network 192.168.4.0

network(11)

//配置E上的trunk链路

int e0/1

port link-type trunk//(12)

port trunk permit vlan all

本题解析:

【问题1】(每空1分,共4分)

(1)B

(2)A

(3)C

(4)D

【问题2】(每空2分,共4分)

(5)Ethernet 1

(6)59.74.221.254

【问题3】(每空2分,共6分)

(7)C

(8)A

(9)E

【问题4】(每空2分,共6分)

(10)192.168.4.1

(11)192.168.100.0

(12)把E0/1接口配置成TRUNK口

【问题1】(每空1分,共4分)

【问题2】(每空2分,共4分)

因为A位置为路由器,那么根据路由器的配置,E1口对应的外网地址,E0口对应的是内网地址。那么路由器使用E1实现NAT功能,该接口的网关从最后一条默认路由可以看出是去往任何网络的数据包从下一跳59.74.221.254出去。

【问题3】(每空2分,共6分)

[USG3000]acl number 3000//定义访问控制列表号3000

[USG3000-acl-adv-3000]rule permit tcp destination-port eq www

[USG3000-acl-adv-3000]rule permit tcp destination-port eq ftp

[USG3000-acl-adv-3000]rule permit tcp destination-port eq ftp-data//允许FTP、HTTP连接

[USG3000]acl number 2010//定义访问控制列表号2010

[USG3000-acl-basic-2010]rule deny source 2.2.2.11.0.0.0.0//拒绝来自站点2.2.2.11的Java APPlets报文。

[USG3000-acl-basic-2010]rule permit source any//允许其他源地址

[USG3000]firewall interzone trust untrust//配置trust到untrust区域间的流量

[USG3000-interzone-ttust-untrust]packet-filter 3000 outbound//因为是允许信任区域去访问非信任区域,对应的3000这个列表号,所以用outbound。

[USG3000-interzone-trust-untrust]detect ftp

[USG3000-interzone-trust-untrust]detect http

[USG3000-interzone-trust-untrust]detect java-blocking 2010//需要开启检测相应协议的报文

【问题4】(每空2分,共6分)

//配置E上vlan路由接口地址

interface vlanif 300

ip address 192.168.4.1 255.255.255.0//配置三层交换机的SVI地址作为VLAN间数据转发的网关,根据题意是192.168.4.1

interface vlanif 1000//互通VLAN

ip address 192.168.100.1 255.255.255.0

//配置E上的rip协议

rip

network 192.168.4.0

network 192.168.100.0//配置邻接的网络

//配置E上的trunk链路

int e0/1

port link-type trunk//把接口配置成TRUNK模式

port trunk permit vlan all//允许所有VLAN通过

试卷分类:高级系统规划与管理师

练习次数:228次

试卷分类:中级系统集成项目管理工程师

练习次数:241次

试卷分类:中级软件设计师

练习次数:240次

试卷分类:中级网络工程师

练习次数:252次

试卷分类:初级网络管理员

练习次数:238次

试卷分类:中级数据库系统工程师

练习次数:237次

试卷分类:中级软件评测师

练习次数:233次

试卷分类:中级信息安全工程师

练习次数:226次

试卷分类:中级信息安全工程师

练习次数:213次

试卷分类:中级软件设计师

练习次数:224次