推荐等级:

发布时间: 2021-12-16 17:15

扫码用手机做题

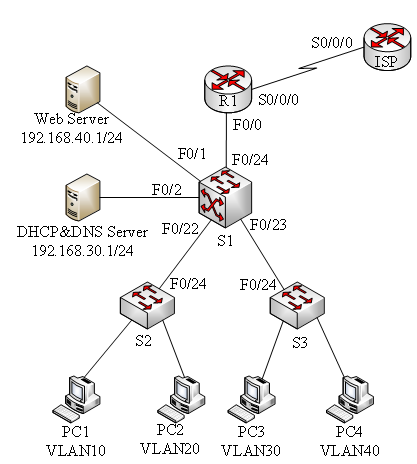

某公司网络拓扑结构如图4-1所示。公司内部使用C类私有IP地址,其中公司两个部门分别处于VLAN10和VLAN20,VLAN10采用192.168.10.0/24网段,VLAN20采用192.168.20.0/24网段,每段最后一个地址作为网关地址。

图4-1

【问题1】(10分)

公司使用VTP协议规划VLAN,三层交换机S1为VTP?Server,其他交换机为VTPClient,并通过SI实现VLAN间通信。请根据网络拓扑和需求说明,完成交换机S1和S2的配置。

S1>enable

S1#configure?terminal

S1(config)#vtp?mode(1)

S1(config)#vtp?domain?shx

S1(config)#vtp?password?shx

S1(config)#vlan?10

S1(config-vlan)#exit

S1(config)#vlan?20

S1(config-vlan)#exit

S1(config)#interface?vlan?10

S1(config-if)#ip?address(2)(3)

S1(config-vlan)#exit

S1(config)#interface?vlan?20

S1(config-if)#ip?address?192.168.20.254?255.255.255.0

S1(config-if)#exit

S1(config)#interface(4)fastethernet?0/22-23

S1(config-if-range)#switchport?mode?access

S1(config-if-range)#switchport?mode(5)

S1(config-if-range)#exit

S1(config)#interface?fastEthernet?0/1

S1(config-if)#(6)//关闭二层功能

S1(config-if)#ip?add?192.168.40.254?255.255.255.0

S1(config-if)#exit

…

S1(config)#(7)(8)//开启路由功能

S1(corffig)#

S2>enable

S2#configurc?terminal

S2(config)#vtp?mode(9)

S2(config)#vtp?domain?shx

S2(config)#vtp?password?shx

S2(config)#intererce?fastethernet?0/24

S2(config-if)#switchport?mode(10)//设定接口模式

S2(config-if)#end

S2#

【问题2】(5分)

公司申请了202.165.200.0/29地址段,使用NAT-PT为用户提供Internet访问,外部全局地址为202.165.200.1,Web服务器使用的外部映射地址为202.165.200.3。请根据网络拓扑和需求说明,完成路由器Rl的配置。

R1>enable

R1#config?terminal

R1(config)#access-Iist?1(11)192.168.10.0?255.255.255.0

…

R1(config)#interface?serial?0/0/0

R1(config-if)#ip?address?202.165.200.1?255.255.255.248

R1(config-if)#no?shutdown

R1(config-if)#clock?rate?4000000

R1(config-if)#interface?fastethernet?0/0

R1(config-if)#ip?address?192.168.50.254?255.255.255.0

R1(config-if)#no?shutdown

R1(config-if)#exit

R1(config)#ip?nat?inside?source(12)1?interface?s0/0/0?0verload

…..

R1(config)#ip?nat?inside?source?static(13)202.165.200.3

R1(config)#intcrface?fastethernet?0/0

R1(config-if)#ip?nat(14)

R1(config-if)#interface?serial?0/0/0

R1(config-if)#ip?nat(15)

R1(config-if)#end

R1#

本题解析:

【问题1】(10分)

(1)Server

(2)192.168.10.254

(3)255.255.255.0

(4)range

(5)Trunk

(6)no switchport

(7)IP

(8)Routing

(9)Client

(10)Trunk

【问题2】(5分)

(11)Permit

(12)list

(13)192.168.40.1

(14)inside

(15)outside

【问题1】(10分)

本题考察交换机的相关配置。

S1>enable

S1#configure terminal

S1(config)vtp mode server

S1(config)#vtp domain shx

S1(config)#vtp password shx

S1(config)#vlan 10

S1(config-vlar)#exit

S1(config)#vlan 20

S1(config-vku)#exit

S1(config)#interface vlan l0

S1(config-if)#ip address 192.168.10.254 255.255.255.0

S1(config-vlar)#exit

S1(config)#interface vlan 20

S1(config-if)#ip address 192.168.20.254 255.255-255.0

S1(config-if)#exit

S1(config)#interface range fastethernet 0/22-23

S1(config-if-range)#switchport mode access

S1(config-if-range)#switchport mode trunk

S1(config-if-range)#exit

S1(config)#interface fastEthernet 0/1

S1(config-if)#no switchport//关闭二层功能

S1(config-if)#ip add 192.168.40.254 255.255.255.0

S1(config-if)#exit

…

S1(config)#ip routing//开启路由功能

S1(corffig)#

S2>enable

S2#configurc terminal

S2(config)#vtp mode client

S2(config)#vtp domain shx

S2(config)#vtp password shx

S2(config)#intererce fastethernet 0/24

S2(config-if)#switchport mode trunk//设定接口模式

S2(config-if)#end

S2#

【问题2】(5分)

R1>enable

R1#config terminal

R1(config)#access-Iist l permit 192.168.10.0 255.255.255.0

…

R1(config)#interface serial 0/0/0

R1(config-if)#ip address 202.165.200.1 255.255.255.248

R1(config-if)#no shutdown

R1(config-if)#clock rate 4000000

R1(config-if)#interface fastethernet 0/0

R1(config-if)#ip address 192.168.50.254 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)#exit

R1(config)#ip nat inside source list 1 interface s0/0/0 0verload

…..

R1(config)#ip nat inside source static 192.168.40.1 202.165.200.3

R1(config)#intcrface fastethernet 0/0

R1(config-if)#ip nat inside

R1(config-if)#interface serial 0/0/0

R1(config-if)#ip nat outside

R1(config-if)#end

R1#

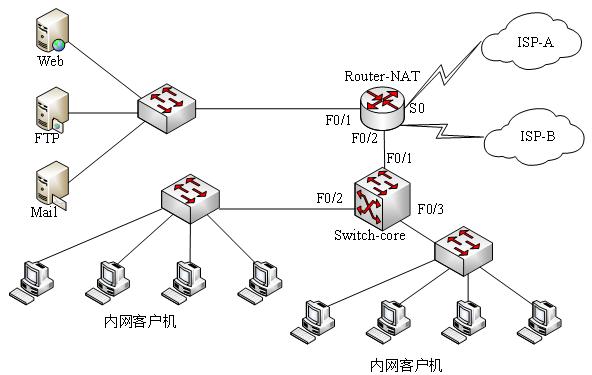

某企业的网络结构如图3-1所示。

图3-1企业网络拓扑结构

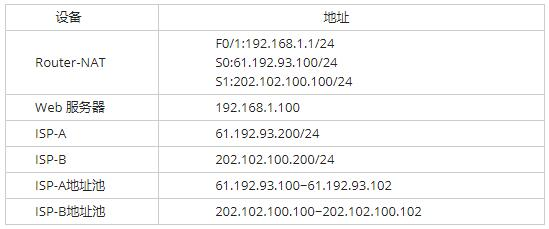

按照网络拓扑结构为该企业网络进行网络地址配置,地址分配如表3-1所示。

【问题1】(4分)

企业网络中使用私有地址,如果内网用户要访问互联网,一般使用(1)技术将私有网络地址转换为公网地址.在使用该技术时,往往是用(2)技术指定允许转换的内部主机地址范围。一般来说:企业内网服务器需要被外部用户访问,就必须对其做地址变换,内部服务器映射的公共地址不能随意更换,需要使用(3)NAT技术。但是对于企业内部用户来讲,使用一一映射的技术为每个员工配置一个地址很不现实,一般使用(4)NAT技术以提高管理效率。

【问题2】(7分)

一般企业用户可能存在于任何一家运营商的网络中,为了确保每个运营商网络中的客户都可以高效地访问本企业所提供的网络服务,企业有必要同时接入多个运营商网络,根据企业网络的拓扑图和网络地址规划表,实现该企业出口的双线接入。

首先,为内网用户配置NAT转换,其中以61.192.93.0/24代表ISP-A所有网段;其次为外网用户访问内网服务器配置NAT转换。根据需求,完成以下Route-NAT的有关配置命令。

…

Route-Switch(config)#access-list 100 permit ip any 61.192.93.0 0.0.0.255

//定义到达ISP-A所有网段的ACL

Route-Switch(config)#access-Iist 101(5)ip any 61.192.93.0 0.0.0.255

Route-Sw:itch(config)#access-Iist l01(6)

//定义到达ISP-B所有网段的ACL

Route-Switch(config)#ip nat pool ISP-A(7)netmask 255.255.255.0

//定义访问ISP-A的合法地址池

Route-Switch(config)#ip nat pool ISP-B(8)netmask 255.255.255.0

//定义访问ISP-B的合法地址池

Route-Switch(config)#ip nat inside source list 100 pool ISP-A overload

Route-Switch(confg)#ip nat inside source(9)

//为内网用户实现区分目标运营商网络进行匹配的NAT转换

Route-Switch(config)#ip nat inside source static tcp(10)extendable

//为内网WEB服务器配置ISP-A的静态NAT转换

Route-Switch(config)#ip nat inside source static tcp(11)extendable

//为内网WEB服务器配置ISP-B的静态NAT转换

【问题3】(6分)

在路由器的内部和外部接口启用NAT,同时为了确保内网可以访问外部网络,在出口设备配置静态路由。根据需求,完成(或解释)Route-NAl-的部分配置命令。

Route-Switch(config)#int s0

Route-Switch(config)#(12)//指定NAT的外部转换接口

Route-Switch(config)#int s1

Route-Switch(config)#(13)//指定NAT的外部转换接口

Route-Switch(config)#int f0/1

Route-Switch(config)#(14)//指定NAT的内部转换接口

Route-Switch(config)#(15)//配置到达ISP-A的流量从s0口转发

Route-Switch(config)#(16)//配置默认路由指定从s1口转发

Route-Switch(config)#ip route 0.0.0.0 0.0.0.0 s0 120//(17)

【问题4】(3分)

QoS(服务质量)主要用来解决网络延迟和阻塞等问题,它主要有三种工作模式,分别为(18)模型、Integrated service(或集成服务)模型及(19)模型,其中使用比较普遍的方式是(20)模型。

本题解析:

【问题1】(4分)

(1)NAT

(2)ACL

(3)静态NAT

(4)端口复用

【问题2】(7分)

(5)Deny

(6)permit ip any 202.102.100.0 0.0.0.255

(7)61.192.93.101 61.192.93.102

(8)202.102.100.101 202.102.100.102

(9)list 101 pool ISP-B overload

(10)192.168.1.100 80 61.192.93.100 80

(11)192.168.1.100 80 202.102.100.100 80

【问题3】(6分)

(12)IP NAT OUTSIDE

(13)IP NAT OUTSIDE

(14)IP NAT INSIDE

(15)IP ROUTE 61.192.93.0 255.255.255.0 S0

(16)IP?ROUTE 0.0.0.0 0.0.0.0 S1

(17)配置浮动默认路由

【问题4】(3分)

(18)区分服务

(19)尽力而为服务

(20)尽力而为服务

【问题1】(4分)

企业网络中使用私有地址,如果内网用户要访问互联网,一般使用NAT技术将私有网络地址转换为公网地址.在使用该技术时,往往是用ACL技术指定允许转换的内部主机地址范围。一般来说:企业内网服务器需要被外部用户访问,就必须对其做地址变换,内部服务器映射的公共地址不能随意更换,需要使用静态NAT技术。但是对于企业内部用户来讲,使用一一映射的技术为每个员工配置一个地址很不现实,一般使用端口复用NAT技术以提高管理效率。

【问题2】(7分)

一个公司会与两个Internet服务提供商连接.

这样做最大的作用是提高内网访问Internet的速度和外网访问内部服务器的速度。当今日新月异的网络发展,导致不同的ISP之间因为竞争关系互访缓慢。就延伸出了这样的网络。那么这就要解决公司如何科学的出外网的问题。

现在进入我们的正题——NAT的双线接入。首先来看一下拓扑图:

从图上可以看出:

公司的出口路由器NAT-Router将LAN和两个Internet服务提供商ISP-A和ISP-B连接。在LAN中有一台WEB服务器需要发布到Internet上,供外网访问。

NAT-Router上S0的接口地址是61.192.93.100/24,可用于NAT的地址是61.192.93.100-61.192.93.102,对端ISP-A的地址是61.192.93.200/24

NAT-Router上S1的接口地址是202.102.100.100/24,可用于NAT的地址是202.102.100.100--202.102.100.102,对端ISP-B的地址是202.102.100.200。

NAT-Router内网口的地址是192.168.1.1/24。

公司内部服务器需要分别转换成ISP-A地址和ISP-B地址,以便不同的ISP用户更快地访问服务器,并且内部访问Internet时,使用访问网站所在ISP的NAT地址进行地址转化。

第一步:配置接口地址,这里省略了。

第二步:配置PAT,实现内网访问外网

(1)定义访问控制列表,由于需要根据访问的IP地址的不同来选择进行转换的NAT地址,所以需要使用扩展访问控制列表,控制PAT转换使用的地址池:

Route-Switch(config)#access-list 100 permit ip any 61.192.93.0?0.0.0.255

//定义到达ISP-A所有网段的ACL

Route-Switch(config)#access-Iist 101 deny?ip any 61.192.93.0 0.0.0.255

Route-Sw:itch(config)#access-Iist l01 permit ip any any

//定义到达ISP-B所有网段的ACL

Access-list 100定义了到达ISP-A所有网段的ACL,此处以61.192.93.0代表ISP-A所有网段。access-list 101定义到达ISP-A所有网段以外的地址的ACL。也就是说只有目标是ISP-A的数据包才会去往ISP-A。

(2)定义合法的地址池,分别定义ISP-A、ISP-B两个合法的地址池:

Route-Switch(config)#ip nat pool ISP-A 61.192.93.100 61 192.93.102 netmask 255.255.255.0

//定义访问ISP-A的合法地址池

Route-Switch(config)#ip nat pool ISP-B 202.102.100.100 202.102.100.102 netmask 255.255.255.0

//定义访问ISP-B的合法地址池

(3)配置PAT转换:

Route-Switch(config)#ip nat inside source list 100 pool ISP-A overload

Route-Switch(confg)#ip nat inside source list 101 pool ISA-B overload

//为内网用户实现区分目标运营商网络进行匹配的NAT转换,这样配置之后,满足access-list 100的数据包选择ISP-A的地址进行转换,满足access-list 101的数据包选择ISP-B的NAT地址池进行转换,转换后,数据包的源地址和目的地址便属于同一个ISP,这样的话大大加快了访问的速度。(注意:参数overload不要忘了配置)

第三步:配置静态NAT,实现外网访问内网服务器:

Route-Switch(config)#ip nat inside source static tcp 192.168.1.100 80 61.192.93.100 80 extendable

//为内网WEB服务器配置ISP-A的静态NAT转换

Route-Switch(config)#ip nat inside source static tcp 192.168.1.100 80 202.102.100.100 80 extendable

//为内网WEB服务器配置ISP-B的静态NAT转换

这里192.168.1.100是内网WEB服务器的地址,61.192.93.100是外接口s0上ISP-A的地址,202.102.100.100是外接口s1上ISP-B的地址。(注意:参数extendable不可忽略,因为此处是将同一个内部局部地址转换到多个内部全局地址,注意需要带上端口号。)

【问题3】(6分)

第四步:在内部和外部接口上启用NAT

Route-Switch(config)#int s0

Route-Switch(config)#ip nat outside//指定NAT的外部转换接口

Route-Switch(config)#int s1

Route-Switch(config)#ip nat outside//指定NAT的外部转换接口

Route-Switch(config)#int f0/1

Route-Switch(config)#ip nat inside//指定NAT的内部转换接口

第五步:配置静态路由,实现对内网访问外网路由的控制

Route-Switch(config)#ip route?61.192.93.0 255.255.255.0 S0//配置到达ISP-A的流量从s0口转发

Route-Switch(config)#ip route 0.0.0.0 0.0.0.0 S1//配置默认路由指定从s1口转发

Route-Switch(config)#ip route 0.0.0.0 0.0.0.0 s0 120//配置浮动默认路由

(注意:通过路由选择原则,将ISP-A的目的地址配置静态路由并且下一跳指向ISP的路由器,再配置一条默认路由并且下一跳指向ISP-B的路由器,最后再配置一条管理距离为120的默认路由,用以对外出路由备份,当第二条出现问题的时候,走下面S0出去)

现在公司内部的服务器被转换成了两个不同的ISP地址,不同的ISP用户可以更加快速便捷的访问服务器。公司内部访问Internet时,将会使用目的网站所在的ISP的NAT地址池进行地址转化。大大加快了员工访问外网的速度。

【问题4】(3分)

QoS(Quality of Service,服务质量)指一个网络能够利用各种基础技术,为指定的网络通信提供更好的服务能力,是网络的一种安全机制,是用来解决网络延迟和阻塞等问题的一种技术。在正常情况下,如果网络只用于特定的无时间限制的应用系统,并不需要QoS,比如Web应用,或E-mail设置等。但是对关键应用和多媒体应用就十分必要。当网络过载或拥塞时,QoS能确保重要业务量不受延迟或丢弃,同时保证网络的高效运行。在RFC 3644上有对QoS的说明。

通常QoS提供以下三种服务模型:

Best-Effort service(尽力而为服务模型)

Integrated service(综合服务模型,简称Int-Serv)

Differentiated service(区分服务模型,简称Diff-Serv)

Best-Effort服务模型是一个单一的服务模型,也是最简单的服务模型。对Best-Effort服务模型,网络尽最大的可能性来发送报文。但对延时、可靠性等性能不提供任何保证。

Best-Effort服务模型是网络的缺省服务模型,通过FIFO(first in first out先入先出)队列来实现。它适用于绝大多数网络应用,如FTP、E-Mail等。

2.Int-Serv服务模型Int-Serv是一个综合服务模型,它可以满足多种QoS需求。该模型使用资源预留协议(RSVP),RSVP运行在从源端到目的端的每个设备上,可以监视每个流,以防止其消耗资源过多。这种体系能够明确区分并保证每一个业务流的服务质量,为网络提供最细粒度化的服务质量区分。

但是,Inter-Serv模型对设备的要求很高,当网络中的数据流数量很大时,设备的存储和处理能力会遇到很大的压力。Inter-Serv模型可扩展性很差,难以在Internet核心网络实施。

3.Diff-Serv服务模型Diff-Serv是一个多服务模型,它可以满足不同的QoS需求。与Int-Serv不同,它不需要通知网络为每个业务预留资源。区分服务实现简单,扩展性较好。

QoS(服务质量)主要用来解决网络延迟和阻塞等问题,它主要有三种工作模式,分别为区分服务模型、Integrated service(或集成服务)模型及尽力而为模型,其中使用比较普遍的方式是尽力而为模型。

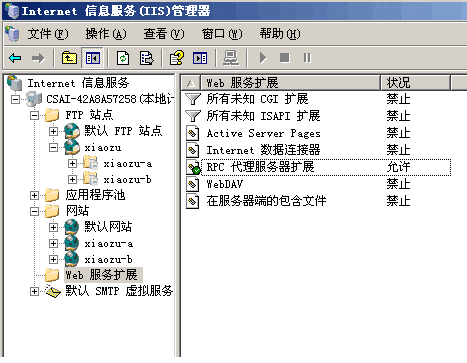

某中学为两个学生课外兴趣小组提供了建立网站的软硬件环境。网站环境的基本配置方案如下:

1.两个网站配置在同一台服务器上,网站服务由Win 2003环境下的IIS 6.0提供;

2.网站的管理通过Win 2003的远程桌面实现,并启用Win2003的防火墙组件;

3.为兴趣小组建立各自独立的文件夹作为上传目录和网站的主目录,对用户使用磁盘空间大小进行了设定;

4.通过不同的域名分别访问课外兴趣小组各自的网站。

按照方案,学校的网络工程师安装了Win 2003服务器,使用IIS 6.0建立Web相FTP服务器,配置了远程桌面管理、防火墙,在服务器上为两个课外兴趣小组分配了不同的用户名,进行了初步的权限配置。

图2-2

【问题1】(4分)

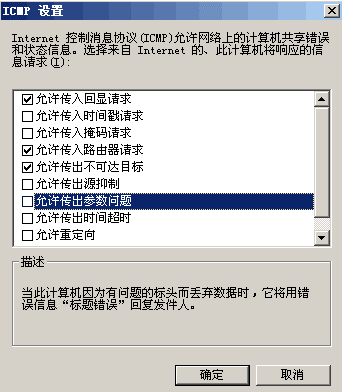

Win 2003远程桌面服务的默认端口是(1),对外提供服务使用(2)协议。在图2-1中,若要拒绝外部设备PING服务器,在防火墙的ICMP配置界面上应该如何操作?

【问题2】(4分)

1.在图2-2中,Web服务扩展选项中“所有未知CGI扩展禁止”的含义是什么?

2.在图2-2中,如何配置Web服务扩展,网站才能提供对asp.net或asp程序的支持。

【问题3】(5分)

在图2-2中,选择IIS管理器中的FTP站点--新建--虚拟目录,分别设置FTP用户与(3)、(4)的对应关系。

由于IIS内置的FTP服务不支持(5),所以FTP用户密码是以明文方式在网络上传输,安全性较弱。

【问题4】(4分)

在IIS6.0中,每个Web站点都具有唯一的、由三部分组成的标识符,用来接收和响应请求,分别是(6)、(7)和(8)。网络工程师通过点击网站属性--网站--高级选项,通过添加(9)的方式在一个IP地址上建立多个网站。

【问题5】(3分)

在(10)文件系统下,为了预防用户无限制的使用磁盘空间,可以使用磁盘配额管理。启动磁盘配额时,设置的两个参数分别是(11)和(12)。

本题解析:

【问题1】(4分)

(1)3389

(2)RDP

去掉勾选“允许传入回显请求”

【问题2】(4分)

1,除非明确允许一个应用在IIS 6.0上允许,否则就禁止运行,提高安全性。

2,Active Server Pages修改为允许。

【问题3】(5分)

(3)Xiaozu-a

(4)Xiaozu-b

(5)SSL

【问题4】(4分)

(6)IP地址

(7)端口

(8)域名

(9)端口

【问题5】(3分)

(10)NTFS

(11)磁盘配额限制

(12)磁盘配额警告级别

【问题1】

Win 2003远程桌面服务的默认端口是3389,对外提供服务使用RDP(远程桌面协议)协议。在图2-1中,若要拒绝外部设备PING服务器,应该去掉勾选“允许传入回显请求”。

【问题2】

Web服务扩展选项中“所有未知CGI扩展禁止”的含义是除非明确允许一个应用在IIS 6.0上允许,否则就禁止运行,提高安全性。

Active Server Pages修改为允许,启用对asp.net或asp程序的支持。

【问题4】

在IIS6.0中,每个Web站点都具有唯一的、由三部分组成的标识符,用来接收和响应请求,分别是IP地址、端口号和主机名。网络工程师通过点击网站属性--网站--高级选项,通过添加主机头的方式在一个IP地址上建立多个网站。

【问题5】

在NTFS文件系统下,为了预防用户无限制的使用磁盘空间,可以使用磁盘配额管理。启动磁盘配额时,设置的两个参数分别是磁盘配额限制和磁盘配额警告级别。

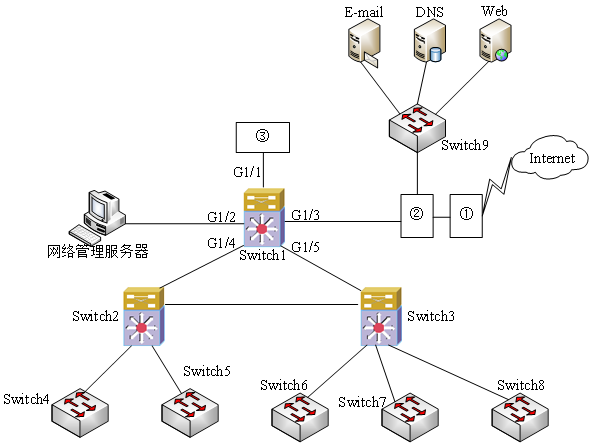

某企业的网络结构如图1-1所示。

图1-1

【问题1】(6分)

1.图1-1中的网络设备①应为(1),网络设备②应为(2),从网络安全的角度出发,Switch9所组成的网络一般称为(3)区。

2.图1-1中③处的网络设备的作用是检测流经内网的信息,提供对网络系统的安全保护。该设备提供主动防护,能预先对入侵活动和攻击性网络流量进行拦截,避免造成损失,而不是简单地在恶意流量传送时或传送后才发出警报。网络设备③应为(4),其连接的Switch1的G1/1端口称为(5)端口,这种连接方式一般称为(6)。

【问题2】(5分)

1.随着企业用户的增加,要求部署上网行为管理设备,对用户的上网行为进行安全分析、流量管理、网络访问控制等,以保证正常的上网需求。部署上网行为管理设备的位置应该在图1-1中的(7)和(8)之间比较合理。

2.网卡的工作模式有直接、广播、多播和混杂四种模式,缺省的工作模式为(9)和(10),即它只接收广播帧和发给自己的帧。网络管理机在抓包时,需要把网卡置于(11),这时网卡将接受同一子网内所有站点所发送的数据包,这样就可以达到对网络信息监视的目的。

【问题3】(5分)

针对图1-1中的网络结构,各台交换机需要运行(12)协议,以建立一个无环路的树状网络结构。按照该协议,交换机的默认优先级值为(13),根交换机是根据(14)来选择的,值小的交换机为根交换机;如果交换机的优先级相同,再比较(15)。当图I-I中的Switchl-Switch3之间的某条链路出现故障时,为了使阻塞端口直接进入转发状态,从而切换到备份链路上,需要在Switch1—Switch8上使用(16)功能。

【问题4】(4分)

根据层次化网络的设计原则,从图1-1中可以看出该企业网络采用了由(17)层和(18)层组成的两层架构其中,MAC地址过滤和IP地址绑定等功能是由(19)完成的,分组的高速转发是由(20)完成的。

本题解析:

【问题1】(6分)

(1)路由器

(2)防火墙

(3)DMZ

(4)IPS或IDS

(5)镜像

(6)旁路模式

【问题2】(5分)

(7)防火墙

(8)SW1

(9)直接

(10)广播

(11)混杂

【问题3】(5分)

(12)STP

(13)32768

(14)交换机ID

(15)MAC地址

(16)backbonefast

【问题4】(4分)

(17)核心层

(18)接入层

(19)接入层

(20)核心层

【问题1】(6分)

网络设备①接入internet,应该为路由器。网络设备②应为防火墙。Switch9所接区域应为DMZ区。

提供主动防护,能预先对入侵活动和攻击性网络流量进行拦截,避免造成损失,而不是简单地在恶意流量传送时或传送后才发出警报。网络设备③应为IPS。其连接的Switch1的G1/1端口称为镜像端口,这种连接方式一般称为旁路方式。

【问题2】(5分)

随着企业用户的增加,要求部署上网行为管理设备,对用户的上网行为进行安全分析、流量管理、网络访问控制等,以保证正常的上网需求。部署上网行为管理设备的位置应该在图1-1中的Switch1和防火墙之间比较合理。

网卡的工作模式有直接、广播、多播和混杂四种模式,缺省的工作模式为直接和广播,即它只接收广播帧和发给自己的帧。网络管理机在抓包时,需要把网卡置于混杂,这时网卡将接受同一子网内所有站点所发送的数据包,这样就可以达到对网络信息监视的目的。

【问题3】(5分)

各台交换机需要运行生成树协议,以建立一个无环路的树状网络结构。按照该协议,交换机的默认优先级值为32768,根交换机是根据网桥ID来选择的,值小的交换机为根交换机;如果交换机的优先级相同,再比较MAC地址。当图I-I中的Switchl-Switch3之间的某条链路出现故障时,为了使阻塞端口直接进入转发状态,从而切换到备份链路上,需要在Switch1—Switch8上使用快速生成树的backbonefast功能,实现快速检测间接链路失效,并把原阻塞端口直接置为转发状态。

【问题4】(4分)

根据层次化网络的设计原则,从图1-1中可以看出该企业网络采用了由接入层和核心层组成的两层架构其中,MAC地址过滤和IP地址绑定等功能是由接入层完成的,分组的高速转发是由核心层完成的。

试卷分类:高级系统规划与管理师

练习次数:228次

试卷分类:中级系统集成项目管理工程师

练习次数:241次

试卷分类:中级软件设计师

练习次数:240次

试卷分类:中级网络工程师

练习次数:252次

试卷分类:初级网络管理员

练习次数:238次

试卷分类:中级数据库系统工程师

练习次数:237次

试卷分类:中级软件评测师

练习次数:233次

试卷分类:中级信息安全工程师

练习次数:226次

试卷分类:中级信息安全工程师

练习次数:213次

试卷分类:中级软件设计师

练习次数:224次