推荐等级:

发布时间: 2021-12-16 16:36

扫码用手机做题

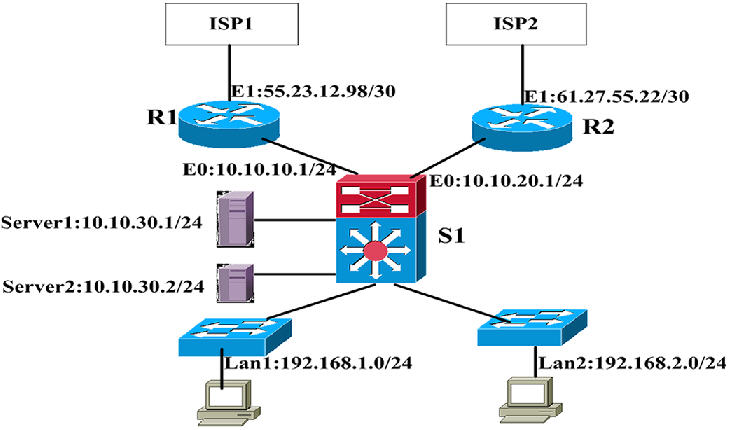

某单位采用双出口网络,其网络拓扑结构如图5-1所示。

该单位根据实际需要,配置网络出口实现如下功能:

1、单位网内用户访问IP地址158.124.0.0/15和158.153.208.0/20时,出口经ISP2;

2、单位网内用户访问其他IP地址时,出口经ISP1;

3、服务器通过ISP2线路为外部提供服务。

【问题1】(5分)

在该单位的三层交换机S1上,根据上述要求完成静态路由配置。

ip?route(1)(设置默认路由)

ip?route?158.124.0.0(2)(3)(设置静态路由)

ip?route?158.153.208.0(4)(5)(设置静态路由)

【问题2】(6分)

1.根据上述要求,在三层交换机S1上配置了两组ACL,请根据题目要求完成以下配置。

access-list?100 permit?ip?host?10.10.30.1?any

access-list?100 permit?ip?host(6)any

access-list?120 permit?ip?any?158.124.0.0(7)

access-list?120 permit?ip?any?158.153.208.0(8)

access–list?120 deny?ip?any?any

2.完成以下策略路由的配置。

route-map?test?permit?10

(9)ip?address?100

(10)ip?next-hop(11)

【问题3】(4分)

以下是路由器R1的部分配置。请完成配置命令。

R1(config)#interface?fastethernet0/0

R1(config-if)#ip?address(12)(13)

R1(config-if)ip?nat?inside

……

R1(config)#interface?fastethernet0/1

R1(config-if)#ip?address(14)(15)

R1(config-if)ip?nat?outside

……

本题解析:

【问题1】(5分,各1分)

(1)0.0.0.0 0.0.0.0 10.10.10.1

(2)255.254.0.0

(3)10.10.20.1

(4)255.255.240.0

(5)10.10.20.1

【问题2】(6分,各1分)

(6)10.10.30.2

(7)0.1.255.255

(8)0.0.15.255

(9)match

(10)set

(11)10.10.20.1

【问题3】(4分,各1分)

(12)10.10.10.1

(13)255.255.255.0

(14)55.23.12.98

(15)255.255.255.252

【问题1】

所谓静态路由配置,也就是用户人为地指定对某一网络访问时所要经过的路径。其中最关键的配置语句是:

Router>ip route ip-addr subnet-mask gateway

ip-addr为IP地址,subnet-mask为子网掩码,gateway为网关。其中IP地址指的是目标网络的地址,而网关处的IP地址则说明了路由的下一站。

默认路由是一种特殊的静态路由,指的是当路由表中与包的目的地址之间没有匹配的表项时路由器能够做出的选择,如果没有默认路由器,那么目的地址在路由表中没有匹配表项的包将被丢弃。默认路由会大大简化路由器的配置,减轻管理员的工作负担,提高网络性能。

【问题2】

访问控制列表用来限制使用者或设备,达到控制网络流量,解决拥塞,提高安全性等目的。在IP网络中,可以使用的访问列表有标准访问列表(值为1~99)、扩展访问列表(标号为100~199)两种。

其中标准访问列表

功能说明:基于源IP地址来进行判定是否允许或拒绝数据报通过(或其他操作,例如在NAT中就是判断是否进行地址转换)。

命令格式:

access-list access-list-number{permit|deny}

{source[source-wildcard]|any}

命令解释:

access-list:访问列表命令。

access-list-number:访问列表号码,值为1~99。

permit:允许。

deny:拒绝。

source:源IP地址。

source-wildcard:源IP地址的通配符。

any:任何地址,代表0.0.0.0 255.255.255.255。

通配符:source-wildcard省略时,则使用默认值0.0.0.0。它的作用与子网掩码是不相同的,当其取值为1时,代表该位不必强制匹配;当其取值为0时,代表必须匹配。

因此,如果source是203.66.47.0,source-wildcard是0.0.0.255,则说明只要前三组符合,最后一组可以不符合,即有一个C类的IP地址符合。

这个命令的实例如下:

access-list 1 permit 202.1.2.3(允许IP地址为202.1.2.3的数据包通过)

access-list 2 permit 202.1.2.3 0.0.0.255(允许网络202.1.2.0的数据包通过)

access-list 3 deny 202.1.2.3(禁止IP地址为202.1.2.3的数据包通过)

access-list 5 deny 202.1.2.3

access-list 5 permit any

(禁止IP地址为202.1.2.3的数据包通过,但允许其他任何IP的数据包通过)

策略路由是一种比基于目标网络进行路由更加灵活的数据包路由转发机制。应用了策略路由,路由器将通过路由图决定如何对需要路由的数据包进行处理,路由图决定了一个数据包的下一跳转发路由器,配置过程如下:

1、使用route-map命令创建route map

2、使用match命令定义检查条件

3、使用set配置命令定义如果条件匹配后的行为

【问题3】

ip nat inside:指定与内部网络相连的内部端口

ip nat outside:指定与外部网络相连的外部端口

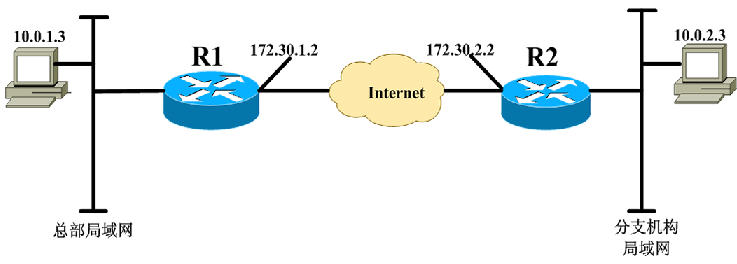

某公司总部和分支机构的网络配置如图4-1所示。在路由器R1和R2上配置IPSec安全策略,实现分支机构和总部的安全通信。

【问题1】(4分)

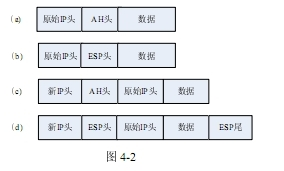

图4-2中(a)、(b)、(c)、(d)为不同类型IPSec数据包的示意图,其中(1)和(2)工作在隧道模式;(3)和(4)支持报文加密。

【问题2】(4分)

下面的命令在路由器R1中建立IKE策略,请补充完成命令或说明命令的含义。

R1(config)#crypto?isakmp?policy?110进入ISAKMP配置模式

R1(config-isakmp)#encryption?des(5)

R1(config-isakmp)#(6)采用MD5散列算法

R1(config-isakmp)#authentication?pre-share(7)

R1(config-isakmp)#group?1

R1(config-isakmp)#lifetime(8)安全关联生存期为1天

【问题3】(4分)

R2与R1之间采用预共享密钥“12345678”建立IPSec安全关联,请完成下面配置命令。

R1(config)#crypt?isakmp?key?12345678?address(9)

R2(config)#crypt?isakmp?key?12345678?address(10)

【问题4】(3分)

完成以下ACL配置,实现总部主机10.0.1.3和分支机构主机10.0.2.3的通信。

R1(config)#access-list?110?permit?ip?host(11)host(12)

R2(config)#access-list?110?permit?ip?host(13)host?10.0.1.3

本题解析:

【问题1】(4分,各1分)

(1)(2)c、d(顺序可交换)

(3)(4)b、d(顺序可交换)

【问题2】(4分,各1分)

(5)加密算法为DES

(6)hash md5

(7)认证采用预共享密钥

(8)86400

【问题3】(4分,各2分)

(9)172.30.2.2

(10)172.30.1.2

【问题4】(3分,各1分)

(11)10.0.1.3

(12)10.0.2.3

(13)10.0.2.3

IPSec有隧道和传送两种工作方式。在隧道方式中,用户的整个IP数据包被用来计算ESP头,且被加密,ESP头和加密用户数据被封装在一个新的IP数据包中;在传送方式中,只是传输层(如TCP、UDP、ICMP)数据被用来计算ESP头,ESP头和被加密的传输层数据被放置在原IP包头后面。当IPSec通信的一端为安全网关时,必须采用隧道方式。

IPsec使用两种协议来提供通信安全――身份验证报头(AH)和封装式安全措施负载(ESP)。

身份验证报头(AH)可对整个数据包(IP报头与数据包中的数据负载)提供身份验证、完整性与抗重播保护。但是它不提供保密性,即它不对数据进行加密。数据可以读取,但是禁止修改。

封装式安全措施负载(ESP)不仅为IP负载提供身份验证、完整性和抗重播保护,还提供机密性。传输模式中的ESP不对整个数据包进行签名。只对IP负载(而不对IP报头)进行保护。ESP可以独立使用,也可与AH组合使用。

VPN的基本配置:

l配置信息描述:

一边服务器的网络子网为192.168.1.0/24,路由器为100.10.15.1;另一边的服务器为192.168.10.0/24,路由器为200.20.25.1。

l主要步骤:

1.确定一个预先共享的密钥(保密密码)(以下例子保密密码假设为testpwd)

2.为SA协商过程配置IKE。

3.配置IPSec。

(一)配置IKE

CsaiR(config)#crypto isakmp policy 1

【注释】policy 1表示策略1,假如想多配几VPN,可以写成policy 2、policy 3…

CsaiR(config-isakmp)#group 1

【注释】group命令有两个参数值:1和2。参数值1表示密钥使用768位密钥,参数值2表示密钥使用1024位密钥,显然后一种密钥安全性高,但消耗更多的CPU时间。在通信比较少时,最好使用group 1长度的密钥。

CsaiR(config-isakmp)#authentication pre-share

【注释】告诉路由器要使用预先共享的密码。

CsaiR(config-isakmp)#lifetime 3600

【注释】对生成新SA的周期进行调整。这个值以秒为单位,默认值为86400(24小时)。值得注意的是两端的路由器都要设置相同的SA周期,否则VPN在正常初始化之后,将会在较短的一个SA周期到达中断。

CsaiR(config)#crypto isakmp key test address 200.20.25.1

【注释】返回到全局设置模式确定要使用的预先共享密钥和指归VPN另一端路由器IP地址,即目的路由器IP地址。相应地在另一端路由器配置也和以上命令类似,只不过把IP地址改成100.10.15.1。

(二)配置IPSec

CsaiR(config)#access-list 130 permit ip 192.168.1.0 0.0.0.255 172.16.10.0 0.0.0.255

【注释】在这里使用的访问列表号不能与任何过滤访问列表相同,应该使用不同的访问列表号来标识VPN规则。

CsaiR(config)#crypto ipsec transform-set vpn1 ah-md5-hmac esp-des esp-md5-hmac

【注释】这里在两端路由器唯一不同的参数是vpn1,这是为这种选项组合所定义的名称。在两端的路由器上,这个名称可以相同,也可以不同。以上命令是定义所使用的IPSec参数。为了加强安全性,要启动验证报头。由于两个网络都使用私有地址空间,需要通过隧道传输数据,因此还要使用安全封装协议。最后,还要定义DES作为保密密码钥加密算法。

CsaiR(config)#crypto map shortsec 60 ipsec-isakmp

【注释】以上命令为定义生成新保密密钥的周期。如果攻击者破解了保密密钥,他就能够解使用同一个密钥的所有通信。基于这个原因,需要设置一个较短的密钥更新周期。比如,每分钟生成一个新密钥。这个命令在VPN两端的路由器上必须匹配。参数shortsec是我们给这个配置定义的名称,稍后可以将它与路由器的外部接口建立关联。

CsaiR(config-crypto-map)#set peer 200.20.25.1

【注释】这是标识对方路由器的合法IP地址。在远程路由器上也要输入类似命令,只是对方路由器地址应该是100.10.15.1。

CsaiR(config-crypto-map)#set transform-set vpn1

CsaiR(config-crypto-map)#match address 130

【注释】这两个命令分别标识用于这个连接的传输设置和访问列表。

CsaiR(config)#interface s0

CsaiR(config-if)#crypto map shortsec

【注释】将刚才定义的密码图应用到路由器的外部接口。

最后一步保存运行配置,最后测试这个VPN的连接,并且确保通信是按照预期规划进行的。

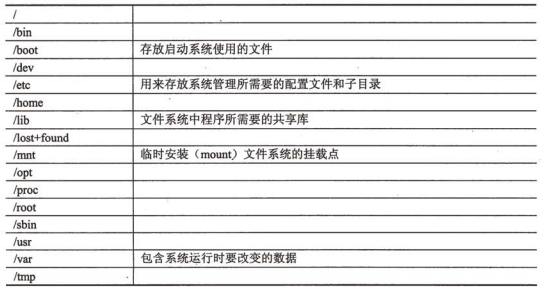

Linux系统采用了树型多级目录来管理文件,树型结构的最上层是根目录,其他的所有目录都是从根目录生成的。

通过Samba可以实现基于Linux操作系统的服务器和基于Windows操作系统的客户机之间的文件、目录及共享打印服务。

【问题1】(6分)

Linux在安装时会创建一些默认的目录,如下表所示:

依据上述表格,在空(1)~(6)中填写恰当的内容(其中空1在候选答案中选择)。

①对于多分区的Linux系统,文件目录树的数目是(1)。

②Linux系统的根目录是(2),默认的用户主目录在(3)目录下,系统的设备文件(如打印驱动)存放在(4)目录中,(5)目录中的内容关机后不能被保存。

③如果在工作期间突然停电,或者没有正常关机,在重新启动机器时,系统将要复查文件系统,系统将找到的无法确定位置的文件放到目录(6)中。

(1)备选答案:

A.1

B.分区的数目

C.大于1

【问题2】(4分)

默认情况下,系统将创建的普通文件的权限设置为-rw-r--r--,即文件所有者对文件(7),同组用户对文件(8),其他用户对文件(9)。文件的所有者或者超级用户,采用(10)命令可以改变文件的访问权限。

【问题3】(5分)

Linux系统中Samba的主要配置文件是/etc/samba/smb.conf。请根据以下的smb.conf配置文件,在空(11)~(15)中填写恰当的内容。

Linux服务器启动Samba服务后,在客户机的“网络邻居”中显示提供共享服务的Linux主机名为(11),其共享的服务有(12),能够访问Samba共享服务的客户机的地址范围(13);能够通过Samba服务读写/home/samba中内容的用户是(14);该Samba服务器的安全级别是(15)。

[global]

workgroup=MYGROUP

netbios name=smb-server

server string=Samba Server

;hosts allow=192.168.1.192.168.2.127.

load printers=yes

security=user

[printers]

comment=My Printer

browseable=yes

path=/usr/spool/samba

guest ok=yes

writable=no

printable=yes

[public]

comment=Public Test

browseable=no

path=/home/samba

public=yes

writable=yes

printable=no

write list=@test

[user1dir]

comment=User1’s Service

browseable=no

path=/usr/usr1

valid users=user1

public=no

writable=yes

printable=no

本题解析:

【问题1】(6分,各1分)

(1)A

(2)/

(3)/home

(4)/dev

(5)/proc

(6)/lost+found

【问题2】(4分,各1分)

(7)可读、可写

(8)仅可读

(9)仅可读

(10)Chmod

【问题3】(5分,各1分)

(11)smb-servre

(12)printers或My Printer

(13)无限制(因为bosts allow被分号注释掉了)

(14)Linux系统的test组中用户(仅回答test用户不给分)

(15)用户安全级

Linux系统中Samba的主要配置文件是/etc/samba/smb.conf。

smb.conf文件有三个主要部分:

(1)全局参数字段(gobal):主机共享时的整体设置。

(2)目录共享字段(homes):定义一般参数,如建立共享文件目录等。

(3)打印机共享字段(printers):打印机的配置和共享。

下面对smb.conf文件中的主要设置项进行逐一解释说明。

[global]

workgroup=MYGROUP#此参数设置服务器所要加入工作组的名称,系统默认为MYGROUP

netbios name=smb-server#此参数在配置文件中未列出,需手动添加,用于设置显示在“网上邻居”中的主机名

server string=Samba Server#此参数描述Samba服务器的一些信息,这些注释信息会显示在“网上邻居”中

;hosts allow=192.168.1.192.168.2.127.#此参数设置哪些IP允许访问该服务器,本例中因为hosts allow被分号注释掉了,所以代表无限制。

load printers=yes#允许自动加载打印机列表

security=user#设置Samba服务器的安全模式,本例中设置为用户安全级模式。

[printers]

comment=My Printer#共享打印服务名称

browseable=yes#设置是否允许浏览打印机

path=/usr/spool/samba#设置打印机队列位置

guest ok=yes#访问打印机是否需要密码

writable=no#共享打印机必须设置no

printable=yes#是否允许打印

[public]

comment=Public Test#对共享目录的描述

browseable=no#设置是否允许浏览目录

path=/home/samba#设置共享目录位置

public=yes#是否所用用户可访问

writable=yes#用户是否有写的权限

printable=no#是否允许打印

write list=@test#允许写入权限的用户列表,此例中表示只有test组用户成员对该目录有写入的权限

[user1dir]

comment=User1’s Service#对个人目录的描述

browseable=no#设置是否允许浏览目录

path=/usr/usr1#设置共享目录位置

valid users=user1#允许访问的用户列表

public=no#是否允许所有用户可访问

writable=yes#用户是否有写的权限

printable=no#是否允许打印

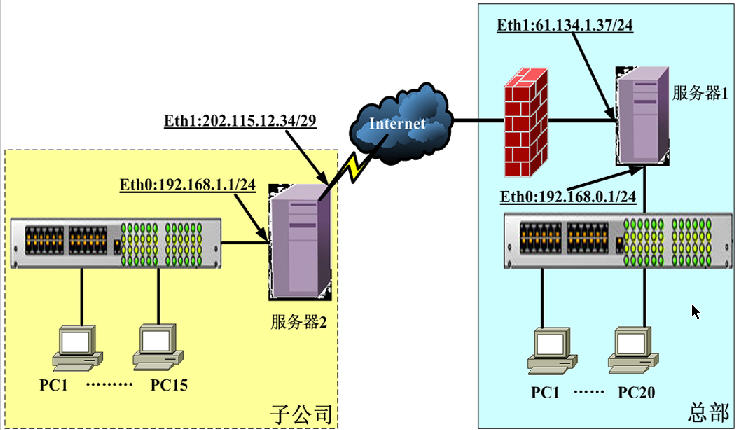

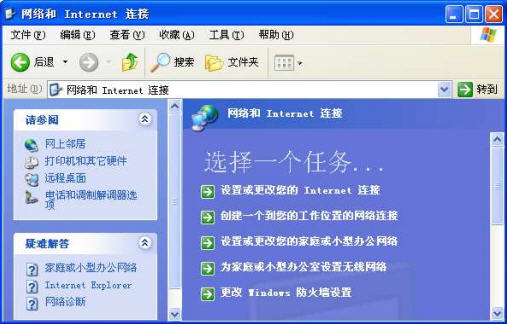

某公司总部服务器1的操作系统为Windows?Server?2003,需安装虚拟专用网?(VPN)服务,通过Internet与子公司实现安全通信,其网络拓扑结构和相关参数如图2-1所示。

?

?

【问题1】(2?分)

在Windows?Server?2003的“路由和远程访问”中提供两种隧道协议来实现VPN服务:(1)和L2TP,L2TP?协议将数据封装在(2)协议帧中进行传输。

【问题2】(1?分?)

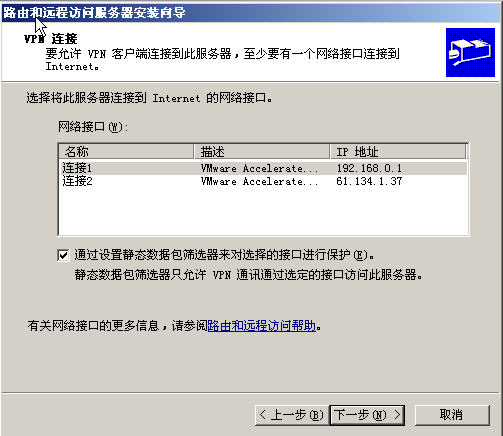

在服务器1中,利用Windows?Server?2003的管理工具打开“路由和远程访问”,在所列出的本地服务器上选择?“配置并启用路由和远程访问”,然后选择配置?“远程访问?(拨号或VPN)”服务,在图2-2所示的界面中,“网络接口”应选择(3)。

(3)备选答案:

A.?连接1

B.?连接2

【问题3】?(4分)

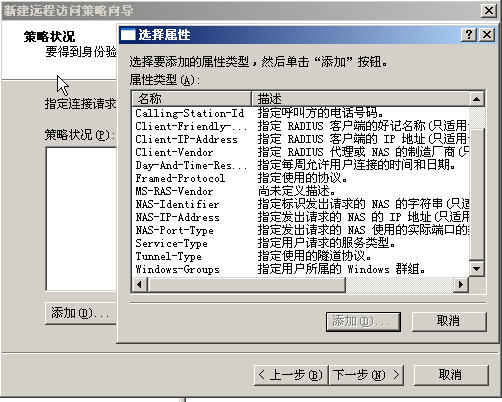

为了加强远程访问管理,新建一条名为“SubInc”的访问控制策略,允许来自子公司服务器?2?的?VPN?访问。在图?2-3?所示的配置界面中,应将“属性类型(A)”的名称为?(4)的值设置为“Layer?Two?Tunneling?Protocol”,名称为(5)的值设置为“Virtual?(VPN)”。

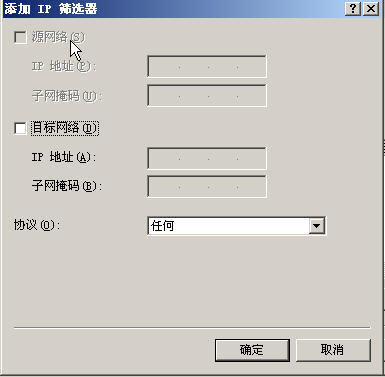

编辑SubInc策略的配置文件,添加“入站IP?筛选器”,在如图2-4所示的配置界面中,IP?地址应填为(6),子网掩码应填为(7)。

图2-3

? ? 图2-4

【问题4】(4?分?)

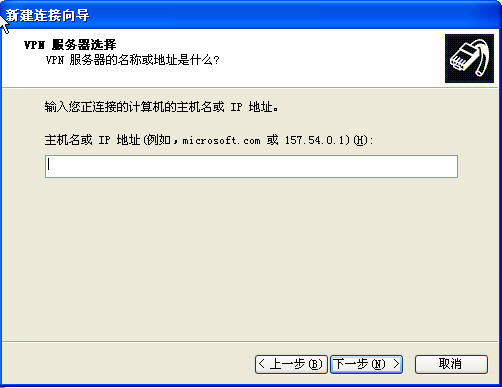

子公司PC1安装Windows?XP?操作系统,打开“网络和Internet连接”。若要建立与公司总部服务器的?VPN?连接,在如图?2-5?所示的窗口中应该选择(8),在图?2-6所示的配置界面中填写(9)。

(8)备选答案:

A.设置或更改您的Internet连接

B.创建一个到您的工作位置的网络连接

C.设置或更改您的家庭或小型办公网络

D.为家庭或小型办公室设置无线网络

E. 更改Windows防火墙设置?

图2-5

图2-6

【问题5】?(2?分)

用户建立的?VPN?连接?xd2?的属性如图?2-7?所示,启动该?VPN?连接时是否需要输入用户名和密码?为什么 ?

图2-7

【问题6】(2?分)

图2-8所示的配置窗口中所列协议“不加密的密码(PAP)”和“质询握手身份验证协议(CHAP)”有何区别

图2-8

本题解析:

【问题1】(2分,各1分)

(1) ? PPTP(点对点隧道协议)

(2) ? PPP(点对点协议)

【问题2】(1分)

(3) ? B

【问题3】(4分,各1分)

(4) ? Tunnel-Type

(5) ? NAS-Port_Type

(6) ? 202.115.12.34

(7) ? 255.255.255.255

【问题4】(4分,各2分)

(8) ? B

(9) ? 61.134.1.37

【问题5】(2分)

不需要。因为选中“自动使用我的Windows登录名和密码”,此时用本机Windows登录的用户名和密码进行VPN连接。

【问题6】(2分)

PAP使用明文身份验证。(1分)

CHAP通过使用MD5和质询-响应机制提供一种加密身份验证。(1分)

【问题1】

在Windows Server 2003的“路由和远程访问”中提供两种隧道协议来实现VPN服务,PPTP和L2TP都使用PPP协议对数据进行封装,然后添加附加包头用于数据在互联网络上的传输。

【问题2】

此处网络接口应该选择外网接口,也就是连接到Internet的网卡。

【问题3】

VPN 服务器可以利用数据包筛选来保护内部网络免受外部的攻击。在安全环境中配置数据包筛选器的最佳方式是使用最少特权 原则:丢弃除明确允许的数据包以外的其它所有数据包。

在“路由和远程访问”控制台的左窗格,展开服务器,然后展开IP 路由。

单击常规,右键单击该外部接口,然后单击属性。单击常规选项卡,单击入站筛选器,然后单击新建。单击“目标网络”复选框,将其选中,然后在“IP 地址”框中,键入该外部接口的IP 地址202.115.12.34。在“子网掩码”框中,键入 255.255.255.255。

【问题4】

本小题考查的为VPN客户端的配置,若要建立与公司总部服务器的 VPN 连接,在如图 2-5 所示的窗口中应该选择:创建一个到您的工作位置的网络连接。

【问题5】

不需要。因为选中“自动使用我的Windows登录名和密码”,此时用本机Windows登录的用户名和密码进行VPN连接。

【问题6】

PPP拨号会话过程可以分成4个不同的阶段,分别是:创建PPP链路、用户验证、PPP回叫控制、调用网络层协议。在第2阶段,客户PC会将用户的身份明发给远端的接入服务器。该阶段使用一种安全认证方式避免第三方窃取数据或冒充远程客户接管与客户端的连接。大多数的PPP方案只提供了有限的认证方式,包括口令字认证协议(PAP),挑战握手认证协议(CHAP)和微软挑战握手认证协议(MS-CHAP)。

(1)口令字认证协议(PAP)。PAP是一种简单的明文认证方式。NAS要求用户提供用户名和口令,PAP以明文方式返回用户信息。很明显,这种认证方式的安全性较差,第三方可以很容易地获取被传送的用户名和口令,并利用这些信息与NAS建立连接,获取NAS提供的所有资源。所以,一旦用户密码被第三方窃取,PAP无法提供避免受到第三方攻击的保障措施。

(2)挑战握手认证协议(CHAP)。CHAP是一种加密的认证方式,能够避免建立连接时传送用户的真实密码。NAS向远程用户发送一个挑战口令(challenge),其中包括会话ID和一个任意生成的挑战字串。远程客户必须使用MD5单向哈希算法返回用户名和加密的挑战口令、会话ID以及用户口令,其中用户名以非哈希方式发送。CHAP为每一次认证任意生成一个挑战字串来防止受到再现攻击。在整个连接过程中,CHAP将不定时地向客户端重复发送挑战口令,从而避免第三方冒充远程客户进行攻击。

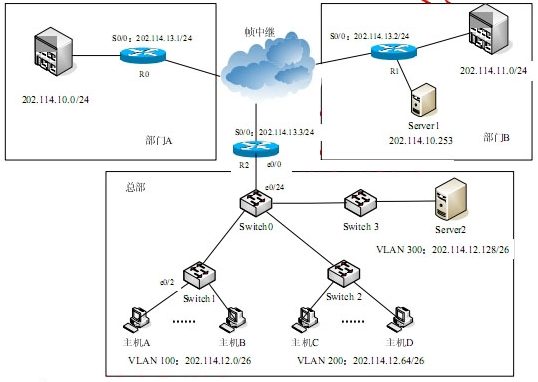

某公司有1个总部和2个分部,各个部门都有自己的局域网。该公司申请了4个C类IP?地址块202.114.10.0/24~202.114.13.0/24。公司各部门通过帧中继网络进行互联,网络拓扑结构如图1-1所示。

?

?

【问题1】(4?分)

请根据图1-1完成R0路由器的配置:

R0 (config)#interface s0/0? ?(进入串口配置模式)

R0 (config-if)# ip address 202.114.13.1 (1) (设置IP地址和掩码)

R0(config) # encapsulation (2) (设置串口工作模式)

【问题2】(5?分)

Switch0、Switch1、Switch2?和?Switch3?均为二层交换机。总部拥有的?IP?地址块为202.114.12.0/24。Switch0的端口e0/24与路由器R2的端口e0/0相连,请根据图1-1完成路由器R2及Switch0的配置。

R2(config)#interface fastethernet 0/0.1

R2(config-subif)#encapsulation dot1q (3)

R2(config-subif)#ip address 202.114.12.1 255.255.255.192

R2(config-subif)#no shutdown

R2(config-subif)#exit

R2(config)#interface fastethernet 0/0.2

R2(config-subif)#encapsulation dot1q (4)

R2(config-subif)#ip address 202.114.12.65 255.255.255.192

R2(config-subif)#no shutdown

R2(config-subif)#exit

R2(config)#interface fastethernet 0/0.3

R2(config-subif)#encapsulation dot1q ? ?(5)

R2(config-subif)#ip address 202.114.12.129 255.255.255.192

R2(config-subif)#no shutdown

R2(config-subif)#exit

R2(config)#interface fastether0/0

R2(config-if)#no shutdown

Switch0(config)#interface f0/24

Switch0(config-if)# switchport mode (6)

Switch0 (config-if)#switchport trunk encapsulation (7)?

Switch0(config-if)# switchport trunk allowed all

Switch0(config-if)#exit

【问题3】(3分)

若主机A与Switch1的e0/2端口相连,请完成Switch1相应端口设置。

Switch1(config)#interface e0/2

Switch1(config-if)# (8) (设置端口为接入链路模式)

Switch1(config-if)# (9) (把e0/2分配给VLAN 100)

Switch1(config-if)#exit

若主机A与主机D通信,请填写主机A与D之间的数据转发顺序。

主机A→ (10) →主机D。

(10)备选答案

A.Switch1→Switch0→R2(s0/0)→Switch0→Switch2

B.Switch1→Switch0→R2(e0/0)→Switch0→Switch2

C.Switch1→Switch0→R2(e0/0)→R2(s0/0)→R2(e0/0)→Switch0→Switch2

D.Switch1→Switch0→Switch2?

【问题4】(3?分)

为了部门A 中用户能够访问服务器Server1,请在R0上配置一条特定主机路由。

R0(config)#ip route 202.114.10.253 (11)(12)

本题解析:

【问题1】(4分)

(1)255.255.255.0 (2分)

(2)frame-relay (2分)

【问题2】(5分,各1分)

(3)100

(4)200

(5)300

(6)trunk

(7)dot1q

【问题3】(3分,各1分)

(8)switchport mode access

(9)switchport access vlan 100

(10)B

【问题4】(3分)

(11)255.255.255.255(2分)

(12)202.114.13.2 (1分)

【问题1】

本题考查的为帧中继网络的配置,帧中继是一种高性能的WAN接入技术,它运行在OSI参考模型中的物理层和数据链路层。它是一种数据包交换技术,是X.25的简化版本,比X.25具有更高的性能和更有效地传输效率。

(1)设置R0路由器s0/0 端口的IP地址和掩码,从拓扑图中可以看到其地址为:202.114.13.1/24,所以其子网掩码为255.255.255.0。

(2)该接口使用帧中继封装格式,命令为:R0(config) # encapsulation frame-relay

本小题主要考查的为单臂路由的配置,两台属于不同VLAN的主机之间通信,则需要使用路由器为VLAN之间做路由。我们知道路由器实现路由功能通常是数据报从一个接口进来然后另一个接口出来,现在路由器与交换机之间通过一条主干现实通信或数据转发,也就是说路由器仅用一个接口实现数据的进与出,因为我们形象地称它为单臂路由。单臂路由是解决VLAN间通信的一种廉价而实用的解决方案。

【问题2】

采用单臂路由,即在路由器上设置多个逻辑子接口,接口的数量根据VLAN数量来决定,每个子接口对应于一个VLAN。由于物理路由接口只有一个,各子接口的数据在物理链路上传递要进行标记封装。

从R2(config-subif)#ip address 202.114.12.1 255.255.255.192可以判断出fastethernet 0/0.1字接口属于VLAN 100,R2(config-subif)#ip address 202.114.12.65 255.255.255.192可以判断出fastethernet 0/0.2字接口属于VLAN 200,R2(config-subif)#ip address 202.114.12.129 255.255.255.192 可以判断出fastethernet 0/0.3字接口属于VLAN 300,所以R2(config-subif)#encapsulation dot1q (3)应该填写的为对应的VLAN号,答案为100,同理可得出(4)、(5)分别为200、300。

对于Switch0的配置,将f0/24端口配置为Trunk属性,命令应该为:Switch0(config-if)# switchport mode trunk。

Switch0 (config-if)#switchport trunk encapsulation (7)指明封装的类型(干道标记技术),一般有802.1Q和ISL。其中802.1Q为IEEE置顶的干道标记标准。它会在数据帧准备通过干道时对数据帧的帧头进行编辑,在数据帧的头上放置单一的标识,以标识数据帧来自哪个VLAN。ISL封装技术是由Cisco公司开发的私有技术。它是在帧前面和后面添加封装信息,其中包含了VLAN ID。由路由器配置封装类型来看,(7)处应该填写dot1q。

【问题3】

考查的为交换机的VLAN的配置,在端口配置模式下,将端口加入指定的VLAN,命令如下:

Switch1(config)#interface e0/2 ?

Switch1(config-if)#switchport mode access ?

Switch1(config-if)#switchport aceess vlan 100

Switch1(config-if)#exit

单臂路由的配置可以看出,若主机A与主机D通信,主机A与D之间的数据转发顺序为:Switch1→Switch0→R2(e0/0)→Switch0→Switch2。

【问题4】

本题考查静态路由命令,也就是用户人为的指定对某一网络访问时所要经过的路径。其命令格式如下:

其中最关键的配置语句是:

Router> ip route ip-addr subnet-mask gateway ?

ip-addr为IP地址,subnet-mask为子网掩码,gateway为网关。其中IP地址指的是目标网络的地址,而网关处的IP地址则说明了路由的下一站。

为了部门A 中用户能够访问服务器Server1,请在R0上配置一条特定主机路由。

其命令为:R0(config)#ip route 202.114.10.253 255.255.255.255 202.114.13.2?

试卷分类:高级系统规划与管理师

练习次数:228次

试卷分类:中级系统集成项目管理工程师

练习次数:241次

试卷分类:中级软件设计师

练习次数:240次

试卷分类:中级网络工程师

练习次数:252次

试卷分类:初级网络管理员

练习次数:238次

试卷分类:中级数据库系统工程师

练习次数:237次

试卷分类:中级软件评测师

练习次数:233次

试卷分类:中级信息安全工程师

练习次数:226次

试卷分类:中级信息安全工程师

练习次数:213次

试卷分类:中级软件设计师

练习次数:224次